Sistema de Control de Acceso con Tarjeta

Descubre nuestra selección de productos de sistema de control de acceso para puertas en el catálogo en línea. Este sistema te ayuda a proteger áreas restringidas y a gestionar con orden la entrada y salida del personal.

Mostrando los 9 resultadosOrdenado por popularidad

-

Keyscan Dormakaba Paquete de 5 Licencias Aurora de Keyscan AUR-CL5

1,832.00 USD -

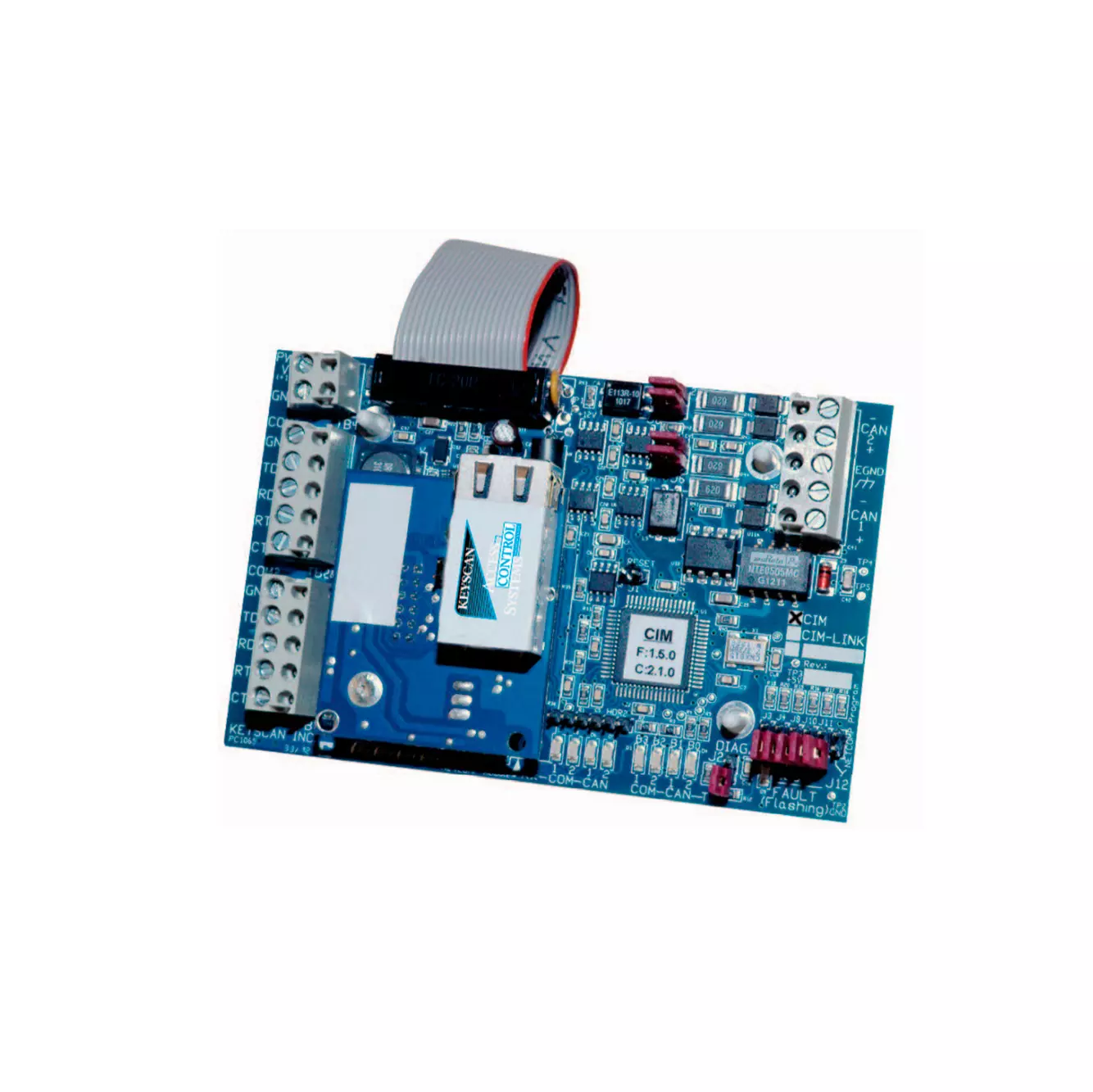

Keyscan Dormakaba Módulo de Comunicación INTERLINK CIM

251.00 USD -

Keyscan Dormakaba Comunicador USB Serial Para Sistemas KEYSCAN USBSER

160.00 USD -

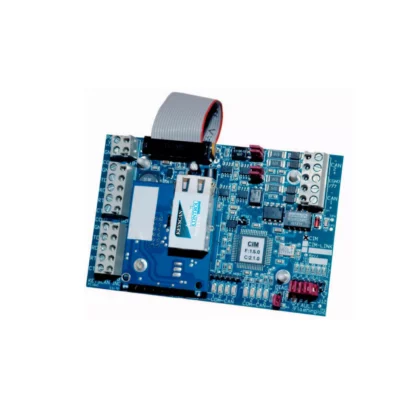

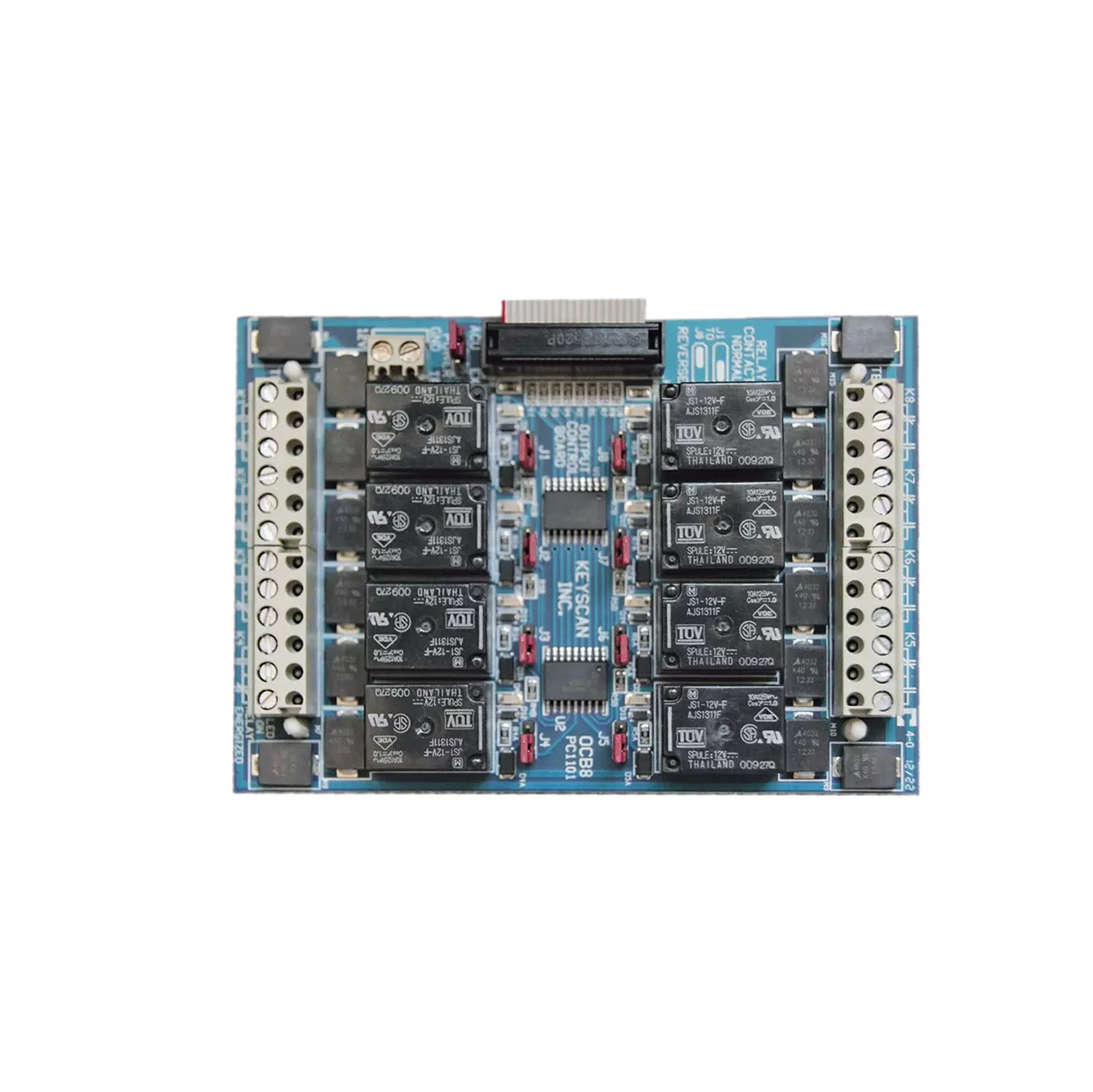

Keyscan Dormakaba Tarjeta de Relevador de 8 Salidas OCB8

358.00 USD -

Keyscan Dormakaba Controlador de 2 Lectoras CA250M

1,972.00 USD -

Keyscan Dormakaba Tarjetas ISOPROX Keyscan HID-C1386

932.00 USD -

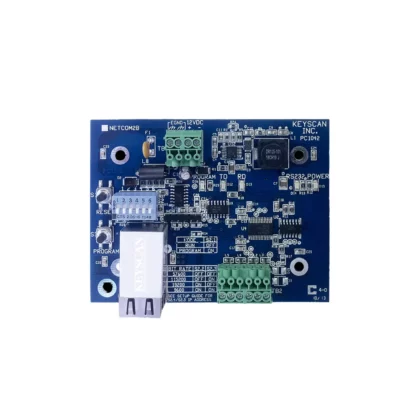

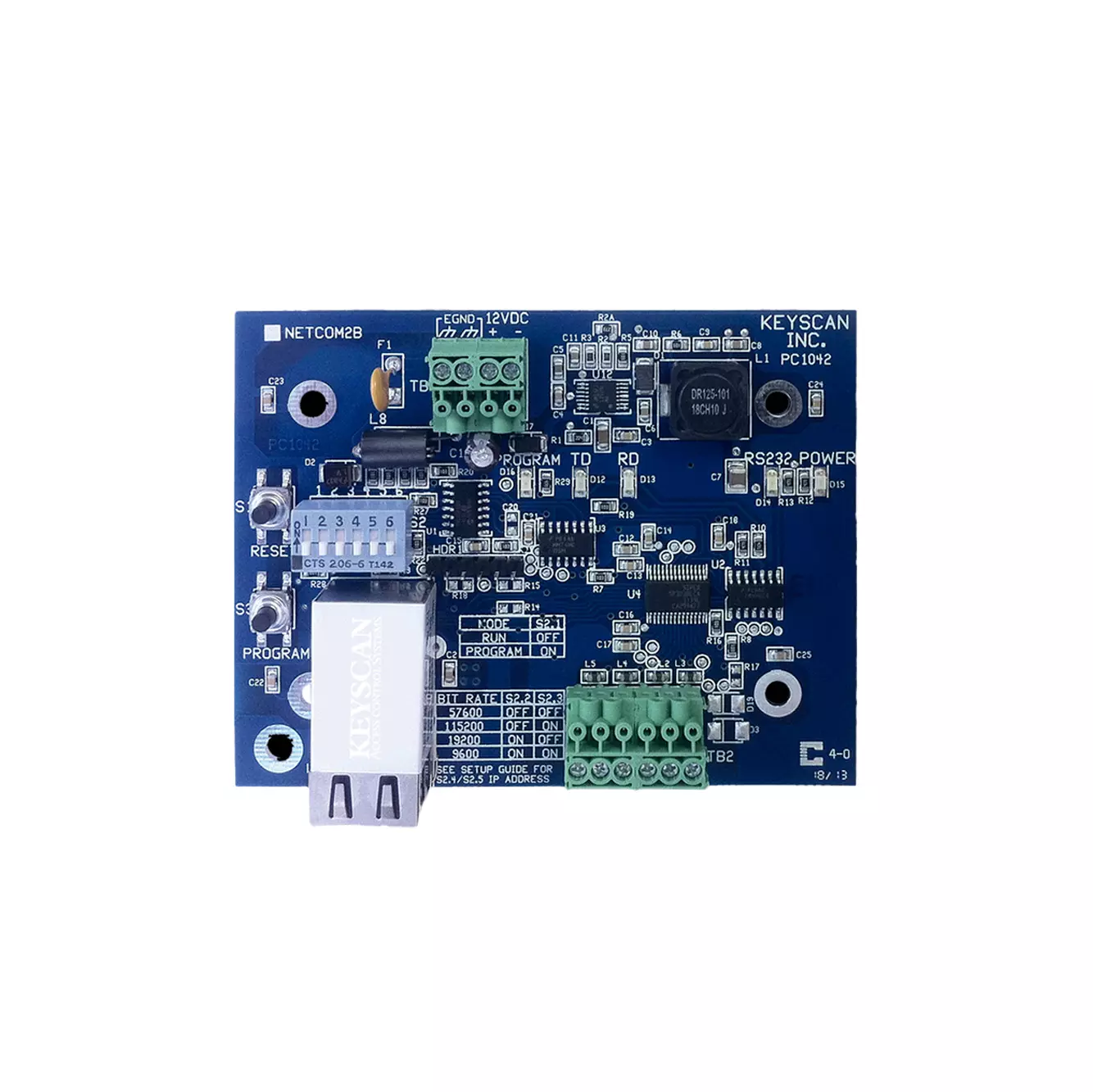

Keyscan Dormakaba Convertidor RS232 a TCP-IP NETCOM2

640.00 USD -

Keyscan Dormakaba Controlador de Acceso con Gabinete 4 Lectores CA4500

2,309.00 USD -

Keyscan Dormakaba Controlador de Acceso 8 Lectoras CA8500

4,214.00 USD

Control de Acceso con Tarjeta

Con lectores y credenciales, un controlador de acceso valida la identidad, aplica permisos por área y horario y guarda el historial de entradas y salidas.

Preguntas Frecuentes

¿Qué es un sistema de control de acceso?

Un sistema de control de acceso es el conjunto de lectores, credenciales, cerraduras, software y controlador de acceso que regula el ingreso a zonas definidas. Permite asignar permisos por persona, área y horario, y mantener registro de cada evento.

¿Cuáles son los beneficios de un sistema de control de acceso?

Limita el ingreso no autorizado y centraliza permisos por persona, área y horario. Registra entradas, salidas y rechazos para facilitar auditorías y seguimiento. En instalaciones con varias puertas ordena el flujo de personas, simplifica altas y bajas de usuarios y permite ajustar reglas sin recablear. Además, puede integrarse con video, alarmas o control de asistencia para generar reportes completos y mantener una trazabilidad clara.

¿Cómo funciona un sistema de control de acceso?

El usuario presenta su tarjeta, PIN o biometría en el lector; la solicitud se envía al controlador de acceso o al software, que compara la credencial con los permisos definidos por puerta, horario y zona. Si la validación es correcta, la cerradura se acciona y se registra el evento; si no, se bloquea y queda constancia para consulta y monitoreo.